Trudno znaleźć w ostatnim czasie temat dyskutowany tak szeroko, jak prywatność i bezpieczeństwo w sieci. Myślimy o informacjach, które z każdym kliknięciem przekazujemy w internetowym gigantom. Śledzimy kolejne wycieki danych i kontrowersyjne decyzje właścicieli portali społecznościowych. A czy zastanawiamy się nad podstawowymi narzędziami, których używamy, by łączyć się z siecią? Przeglądarki internetowe nie dzielą się jedynie na szybkie, wolne i pamięciożerne. Mogą szanować prywatność, lub wręcz przeciwnie, być pierwszym słabym punktem naszej tarczy ochronnej. Jaką przeglądarkę wybrać? Poznaj nasze rekomendacje.

Przeglądarka internetowa, to nasze okno na świat. Ciężko wymienić program komputerowy, z którego korzystamy częściej. Sprzyja temu coraz większa liczba rozwiązań webowych, obsługiwanych z poziomu przeglądarki. Menedżer poczty, programy graficzne, edytory tekstowe, bankowość on-line, media społecznościowe czy serwisy rozrywkowe – wszystko dostępne za pośrednictwem najpopularniejszego Google Chrome i jej podobnych.

Porady nt. cyberbezpieczeństwa w twojej skrzynce

Powiedzieć, że wiedzą o nas dużo, to jak nie powiedzieć nic. Przeglądarki gromadzą historię naszego surfowania po Internecie, wiedzą czym się interesujemy, w jaki sposób spędzamy wolny czas i jaki rozmiar ubrań nosimy. Coraz częściej przeglądarka to cały ekosystem połączony z loginem i hasłem, który pozwala nas doskonale profilować. Współczesna przeglądarka to również menedżer kont i haseł, nawet tych najbardziej wrażliwych jak: profil zaufany, bankowość, dane do logowania do systemów CMS lub CMR.

Nasza historia i pliki „cookie”, stanowią zagrożenie dla naszej prywatności i wystawiają nas na ryzyko przejęcia poufnych danych na nasz temat. Pliki „cookie” – czyli „ciasteczka” – to niewielkie informacje wysyłane przez odwiedzany serwis internetowy i zapisywane na urządzeniu końcowym (komputerze, laptopie, smartfonie). W „cookies” znajdują się różne dane niezbędne do prawidłowego funkcjonowania serwisów internetowych np. podpowiedzi do logowania do konta pocztowego czy sklepu internetowego. Wszystkie działające w internecie portale – wyszukiwarki, strony informacyjne, sklepy internetowe, strony urzędów państwowych i innych instytucji publicznych, mogą prawidłowo działać dzięki wykorzystaniu „cookies”. Ciasteczka pomagają nam więc surfować po sieci i stanowią jednocześnie niezwykłą bazę danych na temat użytkownika danego komputera.

Należy pamiętać, że zagrożenia dla naszej prywatności mogą pochodzić także od reklamodawców i zewnętrznych narzędzi śledzących. Podobnie jak w przypadku Google’a, reklamodawcy i specjalne firmy śledzące ruch w Internecie, chcą rejestrować jak najwięcej danych na temat naszych preferencji i historii przeglądania. Im więcej mają danych, tym lepsze reklamy mogą wyświetlać. Dwa narzędzia, których używają do śledzenia, to cyfrowy ślad (device fingerprinting) i wspomniane pliki „cookie”.

Ślad cyfrowy zostawiamy korzystając z różnych urządzeń do przeglądania Internetu, gdy witryna sprawdza wszystkie jego cechy np. markę, model urządzenia, używaną przeglądarkę, zainstalowane wtyczki, strefę czasową itp. Dopóki nie uzyska wystarczających informacji, aby zidentyfikować i postępować zgodnie z nim, twoje urządzenie udostępnia te dane w celu optymalizacji odwiedzanych witryn internetowych. Witryny chcą np. wiedzieć, czy używasz laptopa czy smartfona, aby wybrać odpowiedni rozmiar fontu i rozdzielczość ekranu. Ile na Twój temat wiedzą reklamodawcy i potencjalni hackerzy, możesz sprawdzić na stronie Fundacji Electronic Frontier Foundation’s Panopticlick.

Bezpieczne przeglądarki: jaką przeglądarkę wybrać?

Na szczęście nie wszystkie przeglądarki łączą swoją pracę ze zbieraniem danych o użytkownikach, jak np. Google Chrome. Istnieją programy do surfowania po sieci, które nie rejestrują każdego naszego działania i chronią przed trackerami. Przerzucenie się z Chrome’a na jedną z poniższych alternatyw może drastycznie zmniejszyć ilość danych, które nieumyślnie udostępniasz podczas przeglądania Internetu.

Mozilla Firefox: lis na straży Twoich danych

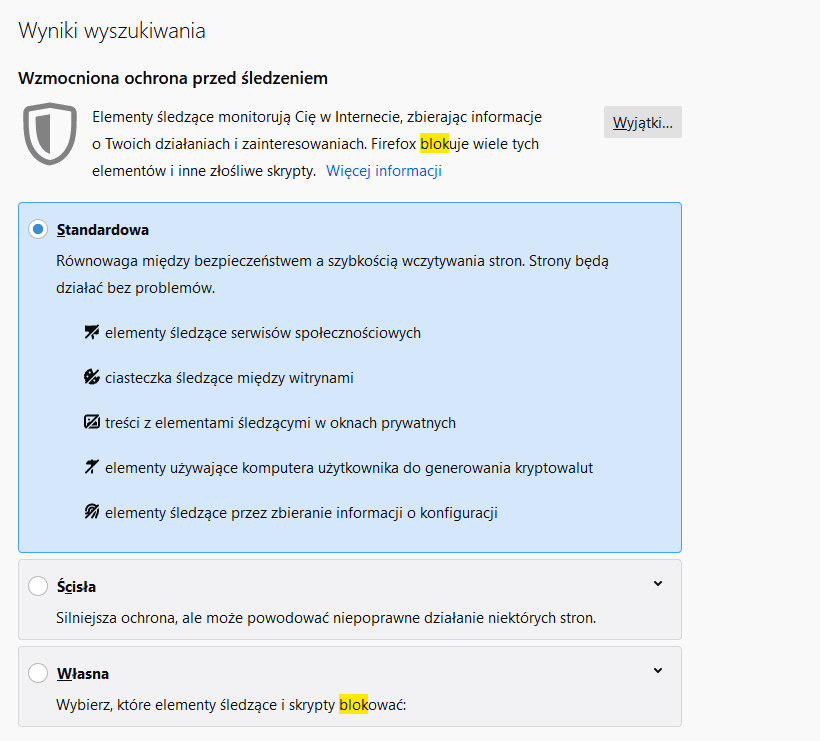

Przeglądarka z lisem przez lata była najchętniej wybieran przez intenautów. Działania Google (m. in preinstalowanie na urządzeniach Android) sprawiły, że lata swojej świetności (jeżeli idzie o popularność), ma już za sobą. Jeśli zaś mowa o poszanowaniu prywatności użytkowników, Firefox raz za razem wygrywa rankingi bezpieczeństwa przechowywania danych i stoi na czele list pod hasłem „bezpieczne przeglądarki internetowe”. Przeglądarka Mozilli automatycznie chroni naszą prywatność podczas przeglądania witryn internetowych i blokuje mechanizmy śledzące, jak np. ciasteczka czy skrypty z serwisów społecznościowych.

Najnowsze wersje przeglądarki posiadają Firefox Monitor, który przeszukuje sieć w poszukiwaniu wycieków danych z kont użytkowników. Jeśli przeglądarka wykryje, że informacje o nas znalazły się w bazie witryny Have I Been Pwned (mającej dostęp do zbiorów kont które wyciekły do internetu), wysyła powiadomienie z krokami, jakie powinny być wykonane, jeżeli chcemy zabezpieczyć swoje dane.

Ognisty lis posiada wersję mobilną, dzięki czemu możemy korzystać z niej na urządzeniach z systemami iOS czy Android. Dodatkowo chroni przed phishingiem, szyfruje połączenia, blokuje oprogramowanie potencjalnie niebezpieczne i nie pozwala na śledzenie przez reklamodawców.

Aspekt prywatności odgrywa w Firefox pierwszorzędną rolę. Jest mocno wyeksponowany jest w ustawieniach przeglądarki, gdzie sami możemy ustawić skuteczność blokowania śledzenia naszej aktywności w sieci.

Dla osób szczególnie wyczulonych na punkcie prywatności, znajdziemy możliwość automatycznego usuwania ciasteczek i historii przeglądarki, po każdorazowym zamknięciu programu. Po instalacji Firefoxa warto poświęcić kilka minut na spersonalizowane ustawienia prywatności i skroić je według naszej subiektywnej potrzeby.

Brave: odważnie, ale czy bezpiecznie?

Jedną z najpopularniejszych przeglądarek reklamowaną jako czułą na punkcie prywatności jest Brave. Jest to przeglądarka typu open source, zbudowana na bazie Chromium (wersja przeglądarki Chrome open source), co oznacza, że przejście na nią będzie stosunkowo łatwe dla użytkowników przeglądarki Google (np. kompatybilność rozszerzeń). Jednak w przeciwieństwie do Chrome’a, Brave nie gromadzi żadnych danych o naszej aktywności online.

Brave już od pierwszej instalacji ułatwia blokowanie elementów śledzących, bez konieczności instalowania zewnętrznych wtyczek czy plug-inów. Przeglądarka automatycznie blokuje wszystkie pliki „cookie” stron trzecich i wtyczki reklamowe, a dzięki wbudowanemu HTTPS Everywhere zapewnia bezpieczne szyfrowane połączenie nawet na starszych stronach internetowych. Brave oferuje również ochronę cyfrowego śladu w przeglądarce, o którym mówiliśmy wcześniej.

Dodatkowym aspektem, który może nas skłonić do korzystania z tej bezpiecznej przeglądarki jest możliwość zarabiania w trakcie przeglądania Internetu. Przeglądarka posiada wbudowany widget, który nagradza nas kryptowalutą BAT w zamian za mimowolne oglądanie reklam, które pojawiają się w trakcie przeglądania sieci. Firma ma ambitną misję stworzenia nowej ekonomii poruszania się po Internecie, zachęcając strony internetowe i twórców, aby nie polegali na reklamach opartych na śledzeniu.

Brave wprowadziło system, który umożliwia bezpośrednie nagradzanie twórców i odwiedzanych witryn, właśnie wspomnianymi wcześniej tokenami BAT. Dzięki specjalnemu formularzowi opt-in, który zapisze nas do programu lojalnościowego, użytkownicy wyświetlają reklamy na specjalnych zasadach Brave Ads, a użytkownicy, którzy zdecydują się je oglądać, zarabiają 70 proc. przychodów z reklam, które mogą następnie wykorzystać do nagrodzenia swoich ulubionych twórców.

Niektórzy nazwali to posunięciem hipokryzją, skoro przeglądarka „prywatna” wprowadza program reklamowy. Brave spotkał się również z krytyką, ponieważ nakłada na witryny własne reklamy, jednocześnie blokując wyświetlanie reklam w firm trzecich. Należy pamiętać, że dołączenie do programu nie jest obowiązkowe. Brave chwyta za serce przejrzystością interfejsu, wyglądem i mnogością możliwych ustawień zgodnie z preferencjami użytkownika, oczywiście z naciskiem na kwestie związane z prywatnością. Brave jest dostępny na komputery stacjonarne, Androida i iOS.

Tor Browser: niszowa, bezpieczna przeglądarka

Tor to działo ciężkiego kalibru. Jedna z najbardziej rozpoznawalnych przeglądarek nastawianych na prywatność, jednocześnie bardzo często łączona z działaniami w darknecie. Wszystko ze względu na wysoki stopień anonimowości, który zapewnia program zapewnia. Mowa tu konkretnie o tzw. trasowaniu cebulowym, które przesyła informacje o naszym komputerze i adresie IP szyfrując je potrójnie, a następnie rozsyła informacje przez kolejne serwery na całym świecie, gubiąc nasz cyfrowy ślad.

Konfiguracja Tora uniemożliwia przechowywanie jakichkolwiek zapisów dotyczących naszej aktywności online, a za każdym razem, gdy zamykamy sesję, przeglądarka usuwa pamięć podręczną plików „cookie” i historię przeglądania. Sama przeglądarka jest sformatowana, aby zapobiec pobieraniu śladu cyfrowego i blokuje wszelkiego rodzaju elementy śledzące.

Niestety takie przekierowanie ruchu z serwera na serwer, ma również swoje wady. Korzystanie z Tora znacząco spowalnia przeglądanie stron www i korzystanie z Internetu. Z tego powodu przeglądarkę z logiem cebuli w logo, ciężko wykorzystywać na co dzień.

Tor blokuje również wiele wtyczek, z których korzystają strony internetowe. Na przykład, przy maksymalnych ustawieniach prywatności, przeglądarka Tor zablokuje korzystanie z JavaScriptu (JavaScript może ujawnić informacje o użytkowniku), co może uniemożliwić korzystanie z podstawowych witryn internetowych. Używanie Tora może również oznaczać wykonywanie niekończących się weryfikacji CAPTCHA, ze względu na specjalne blokowanie użytkowników wykorzystujących właśnie to narzędzie.

Tor to rozwiązanie dla osób, które muszą potrójnie zabezpieczać swoją anonimowość w Internecie: dziennikarzy nieprzychylnych reżimom, politycznej opozycji w państwach niedemokratycznych, osobom, które są na cenzurowanym ze względu na swoją aktywność.

Korzystanie z Tora nie różni się zasadniczo od korzystania ze zwykłej przeglądarki. Mamy tu pasek adresu, czy podręczną wyszukiwarkę, która kieruje do serwisu DuckDuck Go. Istotna różnica pojawia się, gdy w pasku przeglądarki zatwierdzimy adres strony, którą chcielibyśmy odwiedzić. Nasz ślad zostaje w Internecie silnie zaszyfrowany, a namierzenie nas staje się znacznie utrudnione. Adres IP jest niewidoczny dla witryn, które odwiedzasz, dzięki losowemu przekierowywaniu połączenia z serwera na serwer, które pozwala zgubić trop Internauty.

Tor od niedawna posiada dedykowaną wersję na Androida.

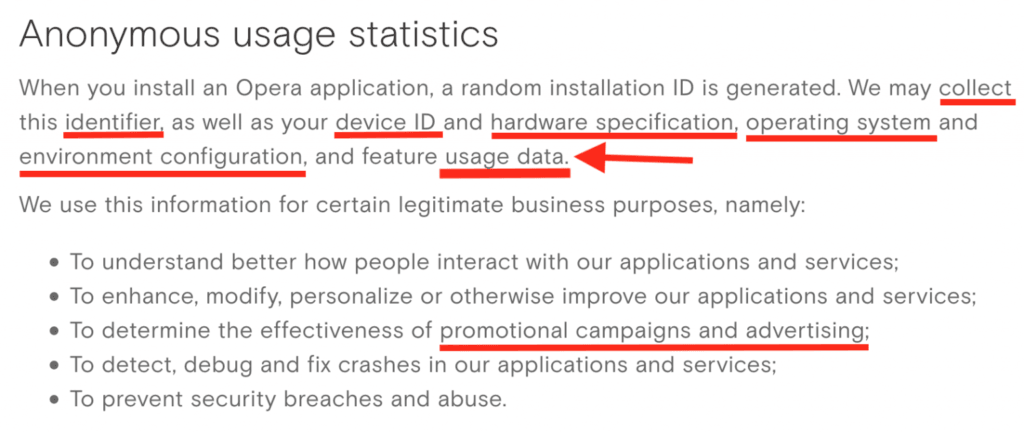

Kontrowersyjna Opera

W świadomości wielu osób Opera funkcjonuje jako przeglądarka, która zdecydowanie troszczy się o prywatność internautów. Niestety fakty przemawiają na niekorzyść przeglądarki, która zadebiutowała jako mały norweski start-up by następnie zostać sprzedana w 2016 r. chińskiemu konsorcjum. Zajrzenie do regulaminu korzystania z przeglądarki, niestety nie napawa optymizmem. Czy Operę można określić mianem bezpiecznej przeglądarki internetowej?

Dodatkowym aspektem, który może budować w głowach użytkowników świadomość, że Opera jest przeglądarką wyczuloną na kwestie prywatności ze względu na wbudowany VPN. Niestety rozwiązanie oferowane przez Operę nie jest prawdziwym VPN-em, nie znajdziemy tu pełnego szyfrowania systemu, a nasze dane są gromadzone, gdy z niego korzystasz. Niestety nie ma darmowych obiadów i każde rozwiązanie, które nie bierze od nas pieniędzy musi mieć w zamian jakąś korzyść. Pełen raport dotyczący VPN-a oferowanego przez Operę możecie znaleźć tutaj.

Nie tylko przeglądarka

Bezpieczeństwo przeglądarek internetowych to nie wszystko. Wbrew temu, co może się niektórym wydawać, nie tylko ciasteczka i historia przeglądarki, mogą profilować naszą aktywność w Internecie. Kolejnym słabym punktem jest korzystanie z wyszukiwarki Google’a. Na szczęście istnieje dla niej całkiem dobra alternatywa w postaci DuckDuckGo.

Wyszukiwarka jest dostępna na komputerach stacjonarnych, a także jako plugin dla najpopularniejszych przeglądarek (gdzie możemy ustawić ją jako domyślną dla zapytań w omniboksie) oraz na urządzeniach mobilnych. Obsługa wyszukiwarki jest intuicyjna, a ustawienia użytkownika (język, region, wygląd czy font) są przechowywane w chmurze i chronione hasłem.

Twórcy chwalą się, że w przeciwieństwie do konkurentów, DuckDuckGo nie przechowuje adresów IP ani wyników wyszukiwania użytkowników i nie gromadzi plików „cookies”. Dzięki temu mamy pewność, że nikt nie wykorzystuje naszych danych do targetowania reklam.

Wystarczy porównać wyniki dla tych samych zapytań w Google i DuckDuckGo, aby zauważyć różnicę. Linki „organiczne” są bardzo zbliżone do tego, co serwuje nam Google. Widać jednak zdecydowaną różnicę w treściach reklamowych.

VPN

VPN to połączenie sieciowe, które umożliwia bezpieczne łączenie z inną lokalizacją, stwarzając tym samym wrażenie, przeglądania Internetu z zupełnie innego miejsca lub przez inną osobę. Twój komputer tworzy wirtualny tunel do serwera VPN, a cały ruch internetowy przechodzi przez zaszyfrowane serwery, chroniąc dane przed podsłuchiwaniem między komputerem a serwerem VPN. Tego typu rozwiązanie praktycznie uniemożliwia pozyskiwanie danych na nasz temat. Sprawia, że jesteśmy anonimowi, jednocześnie nieznacznie spowalniając prędkość naszego połączenia.

Na rynku można znaleźć wiele rozwiązań VPN, które zaczynają się od kilku dolarów miesięcznie. Ze szczegółowym testem poszczególnych rozwiązań można zapoznać się pod tutaj. VPN ze względu na koszty serwerowe i przesyłowe jest rozwiązaniem płatnym.

Przeczytaj także: Czym jest VPN i dlaczego warto z niego korzystać?

Klient pocztowy szyfrujący twoje wiadomości

Być może nie wszyscy mają świadomość, ale informacje o nas można również pozyskiwać na postawie naszej skrzynki mailowej. Na szczęście, nikt osobiście nie czyta naszej korespondencji. Ta praca została zostawiona robotom, które anonimowo przeglądają nasze e-maile i na ich podstawie profilują reklamy. Niestety, tak jak w przypadku VPN-a, jeżeli chcemy mieć pewność, że otrzymujemy produkt bez reklam, musimy za niego zapłacić.

Proton

Jednym z najpopularniejszych klientów pocztowych ukierunkowanym na kwestie prywatności jest Proton. Firma założona i uruchomiona w Szwajcarii przez zespół naukowców pracujących między innymi w MIT i CERN w 2014 roku. Proton wykorzystuje standardy szyfrowania PGP dla poczty e-mail i przechowuje wszystkie zaszyfrowane wiadomości i załączniki w na szwajcarskich serwerach. Proton ma unikalną funkcję „autodestrukcji wiadomości”.

Jednym z minusów klienta jest to, że Proton nie szyfruje tematów wiadomości e-mail, co jest nieodłącznym ograniczeniem PGP. Ponadto funkcja wyszukiwania w kliencie działa tylko dla tematów w skrzynce odbiorczej. Jest to kolejne ograniczenie funkcjonalne wynikające z integracji większej ilości szyfrowania i zabezpieczeń z usługą. Proton oferuje świetne aplikacje na urządzenia mobilne (Android i iOS). Dostępny za 5 Euro miesięcznie.

Mailfence

Alternatywą dla Proton jest Mailfence. Podobnie jak Proton, wykorzystuje protokół PGP do szyfrowania poufności naszych e-maila. Belgijski klient pocztowy usuwa adres IP z naszej korespondencji i oferuje ochronę wysyłanych wiadomości dodatkowymi zabezpieczeniami, jak chociażby hasłowanie. Mailfence kusi nie tylko niższą ceną (2,5 Euro miesięcznie), ale również bardzo przyjaznym interfejsem.

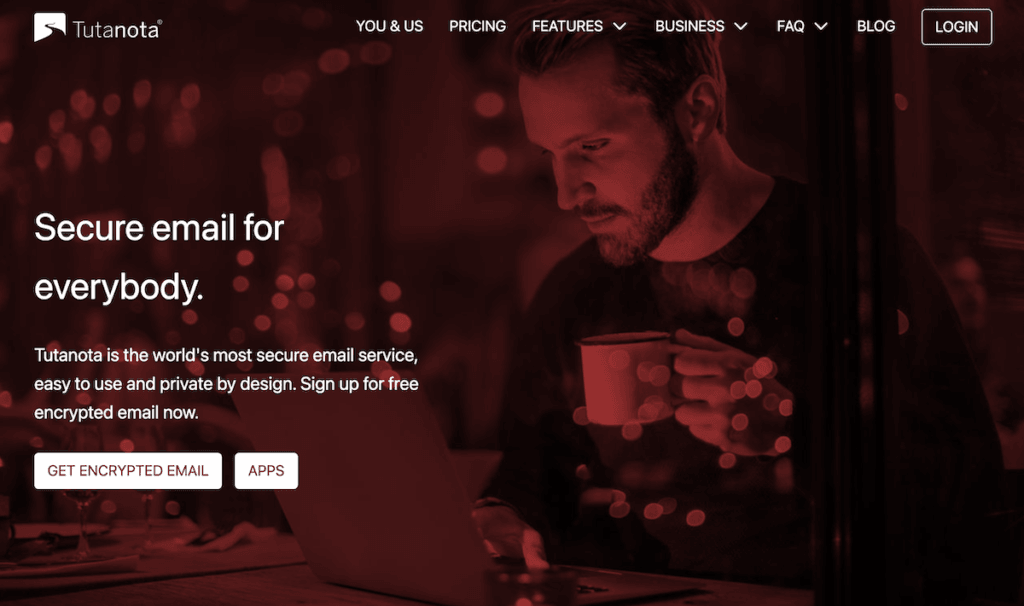

Tutanota

Ostatnim klientem e-mail wartym wymienienia jest Tutanota z serwerami w Niemczech, kraju którego rozwiązania prawne sprzyjają anonimowości. Tutanota za opłatą w wysokości 1 Euro miesięcznie oferuje szyfrowanie wiadomości e-mailowych, pozbawianie ich adresów IP i szyfrowaniu naszych kontaktów oraz kalendarza. W odróżnieniu do wymienionych wyżej, nie oferuje wsparcia dla technologii PGP i nie ma możliwości zaimportowania historii z innej skrzynki pocztowej.

Bezpieczeństwo przeglądarek internetowych: podsumowanie

Jeśli jesteśmy użytkownikami wyczulonymi na kwestie prywatności, te cztery podstawowe narzędzia – bezpieczna przeglądarka, VPN, wyszukiwarka i klient pocztowy – powinny praktycznie w 100 procentach zabezpieczyć potrzebę anonimowości w Internecie. Dobra wiadomość jest taka, że prywatnościowy trend sprzyja rozwijaniu coraz lepszych, coraz szybszych i bardziej przyjaznych rozwiązań. Przeglądarki czy klienci pocztowi już dzisiaj nie odstają w żadnym znaczącym aspekcie od rozwiązań oferowanych przez gigantów: Microsoft czy Google. Ceny proponowanych rozwiązań również są coraz niższe a wraz z ich popularyzacją będą nadal spadać. Wydatek rzędu kilkunastu do kilkudziesięciu złotych za narzędzia, które chronią naszą anonimowość w Internecie to naprawdę niewiele. A jaką przeglądarkę wybrać? Mam nadzieję, że lektura tego artykułu znacząco pomogła Ci w tej decyzji!

Przeczytaj także: