Jedno nieprzemyślane kliknięcie może kosztować nas wiele – dosłownie i w przenośni. Musimy być czujni, bo zagrożeń w sieci i poza nią nie brakuje. Oszuści się nie zatrzymują. Chcąc wykraść nasze dane lub środki wymyślają coraz to nowe sposoby i adaptują do tego nowe technologie. Rozmawiamy z Anną Kwaśnik z NASK.

Zagrożenia naszych czasów

Musimy nauczyć się żyć z ciągłą potrzebą aktualizacji wiedzy na temat cyberbezpieczeństwa. Ataki i próby oszustwa nie omijają organizacji społecznych, niezależnie od wielkości. Oszuści potrafią już całkiem sporo i cały czas się uczą, ale jedno pozostaje takie samo: zawsze bazują na naszych emocjach.

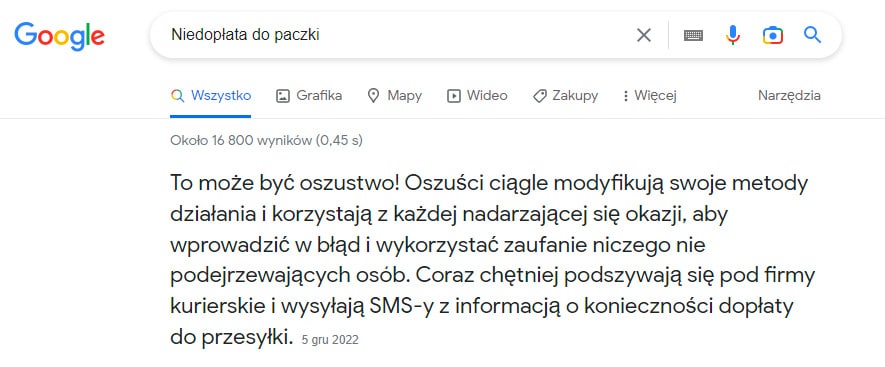

Wszystkie wiadomości, które wymagają od nas nagłych działań, informują o sprawach związanych dopłatami, przesyłają nam link lub załącznik do pobrania, powinny spotkać się z naszym sceptycyzmem. Jeśli wiadomość wyda się podejrzana, możemy w wyszukiwarce internetowej sprawdzić, czy nie jest to próba oszustwa. Jak to zrobić? Wystarczy przepisać treść wiadomości i kliknąć Enter.

O naszą świadomość, jeśli chodzi o cyberbezpieczeństwo, starają się dbać akcje takie jak:

Co zrobić, gdy nasze dane wyciekły?

Często nawet nie wiemy, że nasze dane wyciekły do Internetu. Możemy to sprawdzić dzięki stronie Have i been pwned?. Dowiemy się z niej czy nasz adres e-mail lub telefon znalazły się wśród danych, które wyciekły. To, co zwraca uwagę to ilości danych, które potrafią znaleźć się w sieci w przypadku nawet jednorazowego wypadku. Mogą to być miliony adresów mailowych. Co wówczas powinniśmy zrobić? Najlepiej zmienić swoje hasło.

„Zachęcam do tego, by zmienić hasła dostępu we wszystkich usługach, bo niestety mamy skłonność do zakładania kont i tworzenia takich samych haseł do wszystkich usług, co może być dla nas bardzo zgubne i niestety może mieć dla nas bardzo poważne konsekwencje.”

Czy hasła dostępowe powinniśmy zmieniać cyklicznie? Gdy są to usługi, które wymagają comiesięcznego zmieniania, możemy wpaść w pułapkę tworzenia zbyt łatwych haseł. Gdy miesiąc wcześniej hasło brzmiało „czerwiec”, wówczas kolejne prawdopodobnie będzie brzmiało „lipiec”. Do tworzenia silnych hasłem należy więc przywiązywać odpowiednią uwagę.

Jak w takim razie zadbać o moc bezpieczeństwa? Silne hasło powinno być długie, składać się z minimum 12 różnych znaków, litery powinny być duże i małe. Można wpisać pełne zdania czy frazy wynikające z połączeń piosenek, przysłów. Jeśli będziemy czerpać ze skojarzeń, które znane są tylko nam, wówczas nie musimy zmieniać haseł cyklicznie. Więcej o bezpiecznych hasłach dowiesz się tutaj. Sprawdź również, co o prywatności i bezpieczeństwie mówiła nam Gosia Fraser.

Gdzie szukać informacji o cyberbezpieczeństwie i co czytać w Internecie?

O bezpieczeństwie możemy czytać między innymi na stronach rządowych i profilach w mediach społecznościowych. To między innymi:

Znajdziemy tam informacje o akcjach edukacyjnych, statystyki, zaproszenia na wydarzenia i sygnały o najnowszych zagrożeniach. Tam możemy dowiedzieć się, że szkodliwe lub podejrzane wiadomości SMS-owe powinniśmy przekazać pod numer: 799 448 084. Inne próby oszustwa powinniśmy zgłaszać na inne sposoby.

Posłuchaj rozmowy z Anną Kwaśnik z NASK

03:58 Czy powinniśmy dzielić próby oszustwa ze względu na to jakie medium wykorzystują?

05:42 Co może stać się z naszymi wykradzionymi danymi?

07:52 Charakterystyka osoby wykradające dane

10:25 Czy technologie są tylko środkiem do celu?

12:23 Aktualizacja wiedzy na temat bezpieczeństwa – czy jest konieczna?

14:37 Czy widzieliśmy już wszelkie możliwe sposoby oszustwa?

16:00 Zagrożenia przyszłości

18:37 Czy oszuści będą korzystać z coraz to nowych rozwiązań?

20:15 Kto najczęściej klika w złośliwe linki?

22:17 Czy seniorzy są najbardziej narażeni na ataki?

23:20 Kampanie i akcje dotyczące bezpieczeństwa online – czy przynoszą rezultaty?

25:04 Jak powinniśmy się zachować, jeśli nasze dane wyciekną?

26:07 Jak ufać po tym, jeśli zostaniemy oszukani?

27:50 Gdzie można sprawdzić, czy nasze dane wyciekły?

28:49 Higiena bezpieczeństwa, kiedy zmieniać hasła?

30:16 Czy firmy chwalą się tym, że ustrzegły się przed atakiem?

31:56 Jak wdrażać konkretne rozwiązania i gdzie szukać informacji?

36:29 Dofinansowania na rozwiązania z bezpieczeństwem.

38:15 Czy małe organizacje są mniej narażone na ataki?

39:57 Podejrzane linki przesyłane przez znajomych

42:03 Czy rozdzielać świat prywatny od pracy?

44:28 Klucze U2F jako sposób uwierzytelniania

47:09 Co oglądać, czytać i śledzić w Internecie, jeśli chodzi o bezpieczeństwo?

Anna Kwaśnik, absolwentka Instytutu Profilaktyki Społecznej i Resocjalizacji na Uniwersytecie Warszawskim, ekspertka w Zespole Projektów Informacyjno-Popularyzatorskich w Państwowym Instytucie Badawczym NASK.