W organizacjach społecznych cyberbezpieczeństwo rzadko znajduje się na szczycie listy priorytetów. Na co dzień uwagę pochłaniają ludzie, projekty, terminy i zapewnienie środków finansowych. To naturalne – NGO istnieją po to, by działać i pomagać, a nie zajmować się technologią.

Od redakcji: Cyberbezpieczeństwo w organizacji społecznej jest trochę jak przegląd techniczny samochodu – łatwo go odłożyć, kiedy wszystko działa. Tyle że konsekwencje zaniedbania bywają poważne. Dziś, 27 lutego, obchodzimy Dzień Organizacji Społecznych. Z tej okazji wspólnie z NASK publikujemy kolejny artykuł poświęcony bezpieczeństwu w sieci. Tym razem o podejściu systemowym, czyli takim, w którym dbanie o bezpieczeństwo to proces, a nie jednorazowa akcja. To kontynuacja naszej współpracy, która nabrała tempa po ubiegłorocznym Festiwalu Sektor 3.0. Rozmawialiśmy tam o zagrożeniach w sieci i o tym, co organizacje mogą zrobić, żeby lepiej chronić siebie i swoich podopiecznych. Dzisiejszy tekst to następny krok. Wierzymy, że bezpieczeństwo organizacji, ich beneficjentów i beneficjentek oraz darczyńców i darczyńczyń to wartość, o którą warto dbać każdego dnia – nie tylko od święta. Ale ten dzień to dobry moment, żeby temat podejmować na nowo. Na dole artykułu znajdziecie informacje o cyklu bezpłatnych webinarów NASK dla NGO i ich zarządów, które odbędą się już wkrótce – serdecznie na nie zapraszamy.

Jednocześnie niemal każdy element działalności społecznej opiera się dziś na danych i narzędziach cyfrowych. Organizacje przechowują dane osobowe beneficjentów i wolontariuszy, prowadzą rozliczenia projektów, komunikują się z darczyńcami i korzystają z bankowości internetowej. Wszystkie te informacje są przetwarzane na komputerach, telefonach czy też w chmurze.

Mimo najlepszych intencji temat bezpieczeństwa często przesuwany jest „na później”. Łatwo ulec przekonaniu, że wystarczy mocne hasło i antywirus. NGO mierzą się z takimi samymi zagrożeniami jak inne podmioty — a ograniczone zasoby, braki kadrowe i praca na „wielu frontach” sprawiają, że bywają wręcz bardziej podatne na ataki. Dla przestępców działalność czy misja organizacji nie mają żadnego znaczenia — liczy się łatwy dostęp i potencjalny zysk, dlatego NGO stają się atrakcyjnym celem.

Tymczasem cyberbezpieczeństwo zaczyna się znacznie wcześniej — od świadomości i od odpowiedzi zarządu na szereg kluczowych pytań, m.in.:

- jakimi zasobami faktycznie dysponuje organizacja?

- jakie dane gromadzi?

- gdzie są przechowywane?

- kto ma do nich dostęp i czy ten dostęp wynika z obowiązków służbowych?

Za tymi pytaniami idą kolejne — dzięki nim łatwiej zobaczyć, które obszary wymagają największej uwagi. Nie wszystkie informacje są równie wrażliwe – utrata harmonogramu spotkań to nie jest to samo, co ujawnienie danych osób korzystających z pomocy.

Rola zarządu w systemowym podejściu do cyberbezpieczeństwa w NGO

Jeśli praktyki mające zapewnić bezpieczeństwo mają działać, muszą zaczynać się od jasnego stanowiska zarządu. Nawet jeśli organizacja korzysta z usług informatyka lub firmy zewnętrznej, nie zwalnia to osób decyzyjnych z odpowiedzialności za to, w jaki sposób dane są chronione. Ważny jest wyraźny sygnał: bezpieczeństwo informacji traktujemy tak samo poważnie, jak naszych beneficjentów, finanse i realizację projektów.

Nie trzeba zaczynać od rozbudowanych procedur. Chodzi o to, by zacząć w miejscu, gdzie organizacja jest teraz i robić to, co jest możliwe już dziś. Pomaga w tym prosta zasada: planuj, działaj, sprawdzaj, udoskonalaj (PDCA – Plan-Do-Check-Act). To właśnie ona przekłada podstawowe decyzje na codzienne praktyki: jasne zasady bezpieczeństwa, większą kontrolę nad zasobami, regularne przeglądy i rozwijanie kompetencji zespołu. Dzięki temu dbanie o bezpieczeństwo staje się nieustannym procesem, a nie serią pojedynczych działań podejmowanych dopiero w kryzysie.

Gdy w organizacji pozarządowej pojawi się poważny incydent, kluczowe pytanie, na które będzie musiał odpowiedzieć zarząd, nie brzmi: „kto zawinił?”, lecz „jakie działania zostały podjęte wcześniej, aby temu zapobiec?”. To najlepiej pokazuje, dlaczego potrzebne jest konsekwentne, świadome podejście do bezpieczeństwa – niezależnie od wielkości organizacji czy poziomu technicznych kompetencji.

Różnica między podejściem systemowym a „gaszeniem pożarów”

W wielu organizacjach sprawy związane z bezpieczeństwem odkłada się na później — „bo działa”, „bo są ważniejsze rzeczy”, „bo nie ma teraz na to czasu”. Dopóki nic się nie wydarzy, trudno dostrzec, że pewne ryzyka narastają miesiącami. Dopiero gdy dochodzi do incydentu, widać różnicę między podejściem systemowym a działaniem „z doskoku”.

Przykład 1. Fundacja przez lata pracowała na tej samej, niewspieranej już wersji systemu operacyjnego. Regularne aktualizacje odkładano, bo wiązały się z kosztami, czasem i koniecznością wezwania serwisanta. Kiedy producent zakończył wsparcie, luka w systemie była powszechnie znana. Tuż przed terminem rozliczenia projektu fundacja padła ofiarą ataku ransomware — zaszyfrowano dokumenty finansowe, raporty i dane projektowe. Kopie zapasowe istniały, ale ostatnia była sprzed pół roku. Organizacja nie zdążyła rozliczyć projektu i musiała zmierzyć się z konsekwencjami prawnymi i ryzykiem zwrócenia otrzymanej dotacji.

Przykład 2. Stowarzyszenie wspierające osoby w kryzysie psychicznym przechowywało w chmurze listy beneficjentów i notatki z rozmów. Dostęp miało kilka osób z zespołu. Doszło do wycieku danych — cyberprzestępcy uzyskali dostęp przez włamanie na nieużywaną skrzynkę e‑mail powiązaną z kontem w chmurze. Zaczęło się nerwowe ustalanie: kto miał dostęp, kto za to odpowiada, jak zgłosić zdarzenie, kogo poinformować, jak odpowiedzieć zaniepokojonym beneficjentom, a przede wszystkim, jaki będzie to miało wpływ na reputację stowarzyszenia. Dopiero po incydencie okazało się, że kilku byłych współpracowników wciąż miało uprawnienia dostępu do skrzynek e-mail, bo nikt regularnie nie przeglądał dostępów.

Czytaj także: Cyberprzestępcy to nie są zakapturzeni goście. Jak atakowane są organizacje społeczne?

W obu przypadkach problemem nie była technologia, ale brak uporządkowanego sposobu działania. Bez weryfikacji procedur, aktualizacji, kontroli dostępu czy kopii zapasowych nie da się skutecznie dbać o bezpieczeństwo. Drobne zaniedbania kumulują się latami, aż w końcu wracają jako poważny incydent, zwykle wtedy, gdy organizacja najmniej się tego spodziewa.

Systemowo o cyberbezpieczeństwie – od czego zacząć ewolucję w organizacji?

Wiele organizacji skupia się na zabezpieczeniach: silnych hasłach, weryfikacji dwuetapowej i programie antywirusowym. Słusznie — to dobry start, ale same w sobie nie zbudują bezpieczeństwa. To tylko elementy większej strategii.

Dopiero połączenie tych elementów daje realną ochronę przed cyberzagrożeniami. To nie „zadanie dla informatyka”, który „zajmuje się komputerami”, tylko wspólna, przemyślana praca całej organizacji — z uwagą i wsparciem zarządu.

A efekt? Gdy zdarzy się incydent, zespół nie działa w pośpiechu i chaosie, tylko wie, jak odpowiedzieć na sytuację, ograniczyć skutki i możliwie szybko wrócić do codziennej pracy.

Inwentaryzacja sprzętu i oprogramowania – pierwszy krok do bezpieczeństwa w sieci

Zanim pojawią się rozmowy o zabezpieczeniach, procedurach czy analizie ryzyka powinno paść jedno podstawowe pytanie: Jakim sprzętem i oprogramowaniem dysponujemy jako organizacja i kto ma do tego dostęp?

W wielu organizacjach trudno ustalić, z jakiego sprzętu i narzędzi naprawdę korzysta zespół. Część urządzeń jest służbowa, część prywatna, ktoś pracuje z biura, a ktoś z domu. Do tego dochodzi sprzęt używany przez kilka osób w siedzibie NGO, różnego rodzaju dyski zewnętrzne, konta w chmurze oraz narzędzia i usługi założone kiedyś „na szybko”, które wciąż funkcjonują w organizacji.

Bez uporządkowania tego obszaru łatwo o problemy: brak zastępowalności, bo tylko jedna osoba ma dostęp do kluczowych informacji. Po odejściu wolontariusza nie wiadomo, do jakich systemów miał dostęp, a uszkodzony komputer koordynatora nie posiadał kopii zapasowej danych. To nie teoria — to codzienność wielu organizacji.

Dlatego pierwszym krokiem jest spisanie całego sprzętu i usług, z których korzysta organizacja. Nie tylko komputerów, ale każdego urządzenia i narzędzia, które przetwarza, przechowuje lub przesyła dane. Od czego zacząć?

- Zebrać informacje od zespołu – każdy pracownik i wolontariusz powinien spisać sprzęt, na jakim pracuje, wskazać, czy urządzenie jest służbowe czy prywatne (BYOD – Bring Your Own Device), podać system operacyjny, wymienić kluczowe programy oraz narzędzia online, z których korzysta.

- Stworzyć „centralny rejestr” – jeden dokument, który zbiera i porządkuje powyższe dane, może to być np. tabela w arkuszu kalkulacyjnym, która powinna zawierać m.in.

-

- Nazwę zasobu („Laptop – księgowość”)

- Typ:

- sprzęt – marka/model, numer seryjny, lokalizacja (biuro, praca zdalna, prywatne urządzenie), data zakupu, użytkownik;

- oprogramowanie – wersja, dostawca, klucz licencyjny, data wygaśnięcia, użytkownicy;

- chmura – subskrypcje, dostawcy, konta;

- zasoby danych – rodzaj, miejsce przechowywania, dostęp.

- Informację, czy przetwarza dane osobowe.

- Data ostatniego przeglądu.

- Określić ważność zasobu dla organizacji – Każdemu elementowi przypisać kategorię, np. kluczowa, ważna, mało istotna. Pomaga odpowiedzieć na pytanie: co się stanie, jeśli ten sprzęt lub system przestanie działać albo dane zostaną utracone?

- Przypisać osobę odpowiedzialną – Osoba „odpowiedzialna” to najczęściej ta, która korzysta z danego narzędzia i najlepiej zna jego specyfikę. Przykład: program księgowy nadzoruje księgowa/księgowy — IT może pomóc z aktualizacją, ale nie zdecyduje, czy wolontariusz ma mieć do niego dostęp.

- Ustalić harmonogram przeglądów – Rejestr musi być aktualizowany — przy zakupie sprzętu, zmianach w zespole czy wdrożeniu nowych narzędzi. Minimalnie raz w roku powinien przejść pełny przegląd.

Co ze sprzętem prywatnym?

Jeśli prywatny laptop lub telefon ma dostęp do poczty organizacji, zawiera dokumenty projektowe lub dane osobowe — musi także znaleźć się w rejestrze. Organizacja powinna wiedzieć, że takie urządzenie jest używane, określić dla niego minimalne wymagania bezpieczeństwa i mieć świadomość ryzyka związanego z pracą na sprzęcie prywatnym.

Dlaczego inwentaryzacja jest tak ważna?

Bo to fundament, na którym opiera się całe podejście do bezpieczeństwa. Mając pełną listę sprzętu, systemów i usług, można świadomie ocenić, gdzie są największe ryzyka, co wymaga natychmiastowych działań, które urządzenia powinny zostać wymienione, gdzie brakuje kopii zapasowych i jakie szkolenia są potrzebne zespołowi.

Taki dokument staje się podstawowym narzędziem osób odpowiedzialnych za bezpieczeństwo. Dopiero mając jasny obraz zasobów, można trafnie określić ryzyka, dobrać odpowiednie zabezpieczenia.

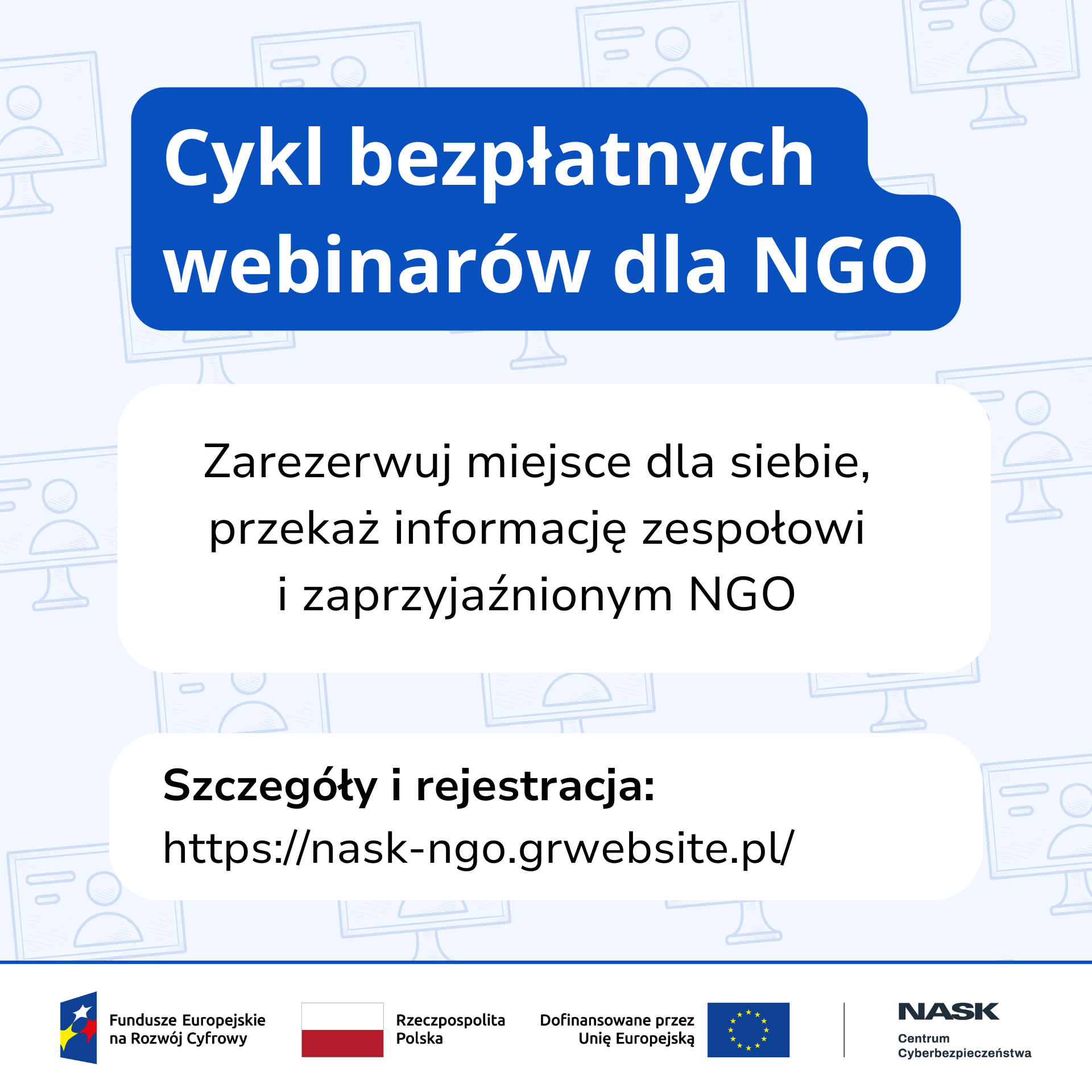

Cykl bezpłatnych webinarów dla NGO i ich zarządów – cyberbezpieczeństwo w NGO systemowo

Wychodząc naprzeciw tym potrzebom, NASK przygotował cykl trzech bezpłatnych webinarów dla organizacji pozarządowych oraz ich zarządów.

- 9 marca, godz. 17:30 — Cyberzagrożenia: co każdy pracownik NGO powinien wiedzieć

Najczęstsze scenariusze ataków (m.in. socjotechnika, wycieki danych, ransomware) oraz proste nawyki i reakcje, które zatrzymują problem, zanim przerodzi się w poważny incydent.

- 16 marca, godz. 17:30 — Dezinformacja wokół środowisk NGO

Przykłady z ostatnich lat, czemu służy dezinformacja, jak rozpoznać manipulacje i fałszywe treści, jak chronić reputację organizacji?

- 23 marca, godz. 17:30 — Odpowiedzialność zarządu NGO za cyberbezpieczeństwo (dla osób decyzyjnych – liderów i członków zarządu)

Rola zarządu, zakres odpowiedzialności i priorytety bezpieczeństwa; jak wdrożyć plan minimum (PDCA) w realiach NGO, od czego zacząć i jak łączyć decyzje strategiczne z codzienną dobrą praktyką zespołu.

Cel cyklu: pomóc organizacjom poczuć się pewniej w temacie cyberbezpieczeństwa — uporządkować wiedzę, wzmocnić odporność i działać świadomie, zarówno na co dzień, jak i na poziomie decyzji zarządu. Szczegóły tutaj.

ZAPISZ SIĘ TERAZ

Liczba miejsc jest ograniczona. Zarezerwuj miejsce dla siebie, przekaż informację zespołowi i zaprzyjaźnionym NGO — bo cyberbezpieczeństwo to nasza wspólna odpowiedzialność.

Czytaj także:

- Cyberbezpieczeństwo w NGO: podstawowe zasady i narzędzia

- Bezpieczeństwo nie tylko od święta – poradnik cyberbezpieczeństwa dla NGO

- O hasłach, linkach i bezpieczeństwie w sieci – rozmowa z Anną Kwaśnik z NASK

- Zaufanie w erze cyberzagrożeń. Czujność, zrozumienie, reakcja

- Nie daj się złapać w sieci: jak dbać o cyberbezpieczeństwo każdego dnia?

- Czym jest cyberbezpieczeństwo? Na co uważać w sieci, e-mailach i nie tylko